Мы ранее публиковали материалы про то, как боты скликивают контекстную рекламу, но сейчас хотим показать наиболее интересный (если так можно назвать) случай кликфрода, против которого рекламным сетям проблематично бороться, хотя организовать такого рода мошенничество не составляет труда.

Известно, что при настройке рекламных кампаний вы можете указать регионы, где эта реклама должна показываться. В итоге, мошенникам приходится настраивать ротацию прокси серверов так, чтобы соответствовал регион (для крупного региона это не очень сложно, а если у вас, например, г. Псков? Не так уж просто найти достаточное количество чистых прокси IP- адресов в данном регионе). Но что, если сделать одного очень простого бота, который будет в целевом регионе просто копировать ссылки на рекламные объявления (в поиске или РСЯ/GDN), а кликать по этим сохраненным ссылкам будут другие боты? Такое возможно, более того — так уже скликивают и сейчас покажем детали.

Какие характеристики ботов были выявлены?

В первую очередь это конечно другой регион клика по рекламе. Если идут клики из других стран, хотя показ рекламы ограничен одной страной или даже одной областью этой страны — выглядит подозрительно. Наш опыт говорит о том, что ситуация с переходом из разных регионов может возникать по причине того, что одни боты в правильном регионе парсят рекламные ссылки, а другие боты через прокси в других странах переходят по этим рекламным ссылкам. Либо же это ошибка в настройке таргетинга рекламы (в данном кейсе региональность была настроена корректно).

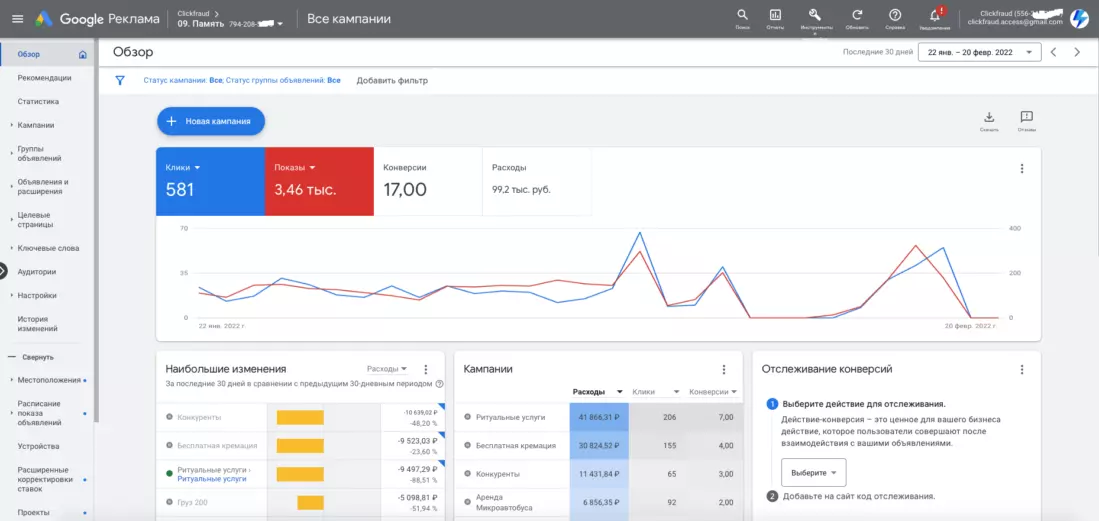

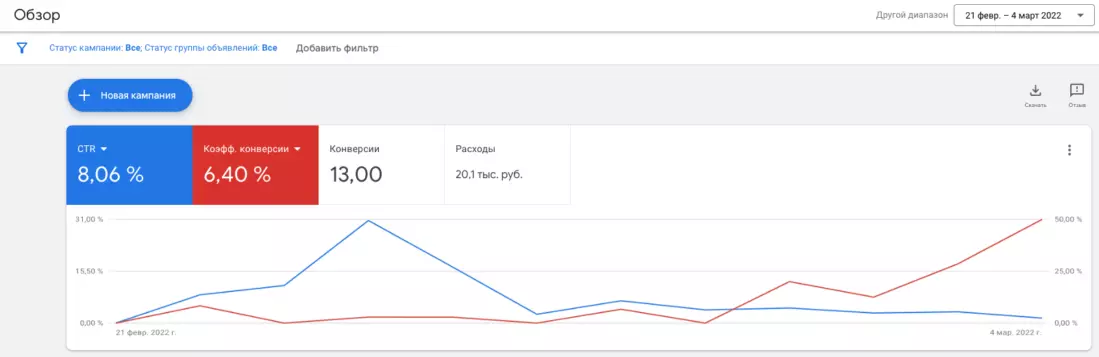

Перед подключением защиты, мы сделали скрин из рекламного кабинета Google.Ads. Расход за месяц составлял 99 000 руб. на Google.Ads. Конверсия составляла 2.93%, CTR = 16.82%.

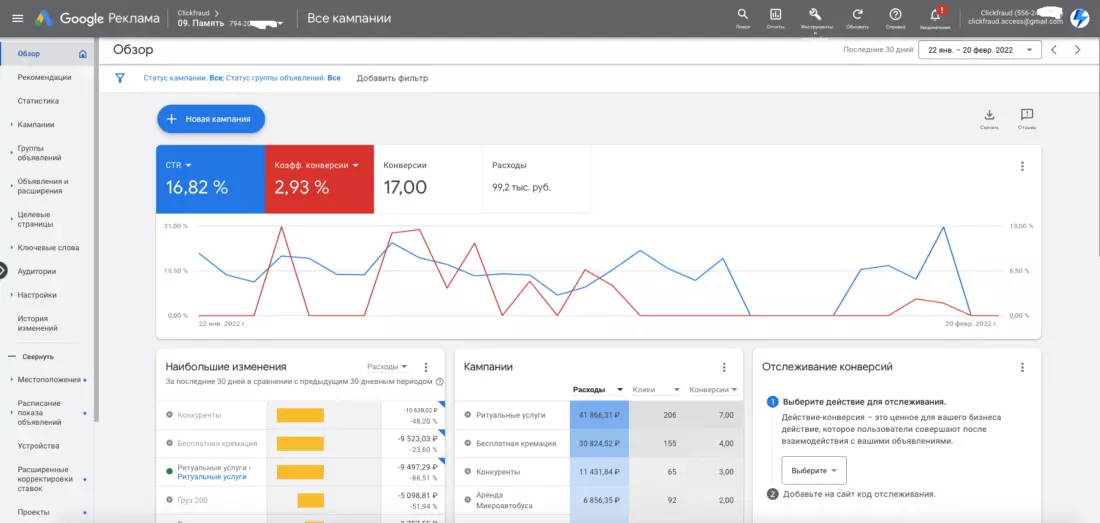

Ниже показан пример двух выявленных ботов (их было больше, но эти нам показались наиболее нахальными). Можно увидеть, что переход был осуществлен не из России (конкретнее — Шанхай, Китай, хотя региональность в рекламных кампаниях не подразумевала другу страну, только РФ), с одинаковых устройств, операционных систем и одного браузера одинаковой версии (4.5). Был даже определен WebDriver, говорящий о том, что переход был автоматизированный (это, кстати говоря, редкость — чаще боты умнее).

Данные боты очищали cookies при каждом новом клике, чтобы обмануть рекламные сети и мимикрировать под разных пользователей. Мы для сбора трафика используем систему Matomo и она сама формирует ID пользователя (похоже на ClientID в Яндекс.Метрика). Видно, что в данном примере он разный, хотя «окружение» ботов идентично. Кстати, что характерно — скликивание происходит с помощью Android — системы, скорее всего с помощью эмулятора.

Помимо всего прочего подозрение вызывает разрешение экрана устройств захода — 800*600 пикселей. Это значит либо что это одно из устройств (старого образца) на клик-ферме, либо эмулятор системы с минимальным разрешением для экономии вычислительных ресурсов.

Очевидно, что переходы на двух скринах выше были совершены с одного устройства (или с одной фермы), но с заменой IP — адреса, что и позволило обмануть рекламную сеть. После обнаружения этих ботов мы заблокировали их адреса и ботам пришлось еще раз менять IP — адрес, чтобы продолжить скликивать. Иногда достаточно нескольких блокировок, так как пул IP — адресов ботов ограничен и после некоторой замены клифрод прекращается, ведь первоначально задумывалось скликивать с одного IP адреса много раз, обычно более 100 (в зависимости от сайта) до тех пор, пока не будет потрачен весь рекламный бюджет компании за этот день. Блокировки IP-адреса происходят практически моментально по API (есть у Google Ads и Яндекс.Директ), причем Google позволяет блокировать до 500 адресов на одну рекламную кампанию, что вполне достаточно для защиты.

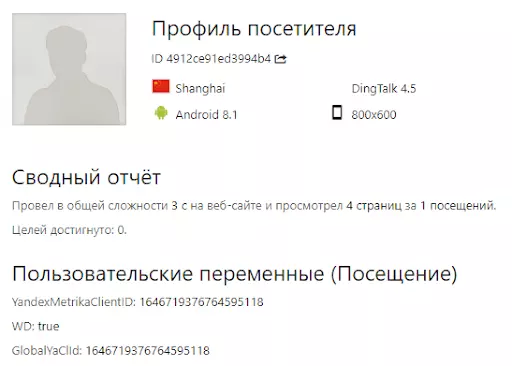

Скрин того же рекламного кабинета после подключения защиты приведен ниже.

Что можно увидеть по этим данным?

Уменьшился CTR. Это значит, что больше людей увидело рекламу клиента (увеличился охват), при том среди них было меньше тех, кто кликнул и в итоге не заинтересовался («отскочил»).

До подключения: 99 200 р / 17 конверсий = 5,835 р за 1 конверсию

После подключения: 19 700 р / 12 конверсий = 1,641 р. за 1 конверсию

При том, коэффициент конверсии увеличился, что значит, что больше людей, перешедших по рекламе, заинтересовались сайтом и совершили хотя бы одно конверсионное действие. Кроме этого затраты на рекламу уменьшились.

Почему взяли значения только с 21 февраля по 4 марта? Изначально предполагалось провести сравнение месяца без защиты и месяца с нашей защитой. Однако из за политической обстановки и изменений в политике компании Google мы решили закончить кейс в момент появления этого сообщения:

Как это отразилось на работе рекламных кампаний клиентов?

Обнаружили, что за у данного сайта за день было всего 2 рекламных перехода (ранее — несколько десятков в день). Учитывая, что переходы были не из регионов России, где данные кампании были запущены, а из других стран (Литва, Нидерланды, Китай и т.п.), можно сделать вывод, что боты спарсили, ссылки и это скликивание. Показ рекламы на российской территории был ограничен.

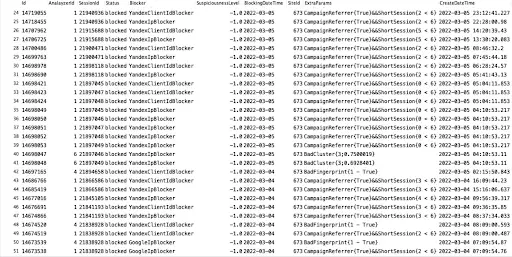

После обнаружения этого факта сообщили клиентам о проблемах в рекламной системе Google Ads и посоветовали перейти на рекламную систему Яндекс.Директ. Судя по блокировкам в рекламной системе Яндекса они воспользовались нашим советом — блокировки в Яндекс.Директ идут стабильно. На скриншоте ниже показаны последние блокировки на этом сайте:

Все это доказывает эффективность защиты как в Яндексе, так и в Google Ads, который на данный момент неприменим для рекламных компаний в России. Будем надеяться, что скоро это изменится и все вернется в привычное нам русло, а пока вполне можно перейти на рекламную систему Яндекса: )